現在再び、「Emotet」(エモテット)と呼ばれる

ウイルスへの感染を狙うメールが

国内で猛威を振るっています!

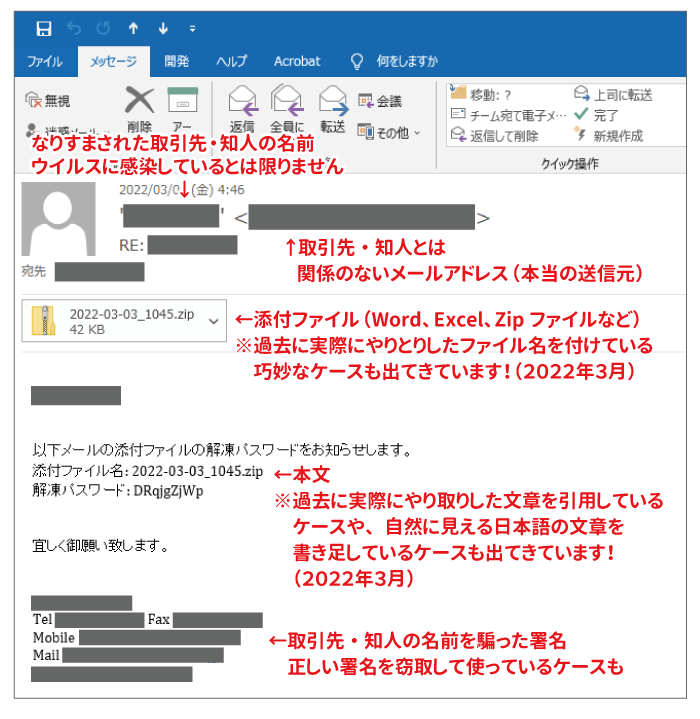

Emotetのウイルスメールは、今までに盗んだメールの情報を元に作成されています。

そのため、実際にメールをやり取りしている取引先・知人の名前を用いたり、こちらが送ったメールの内容を引用して、ウイルスメールを送ってくることがあります。

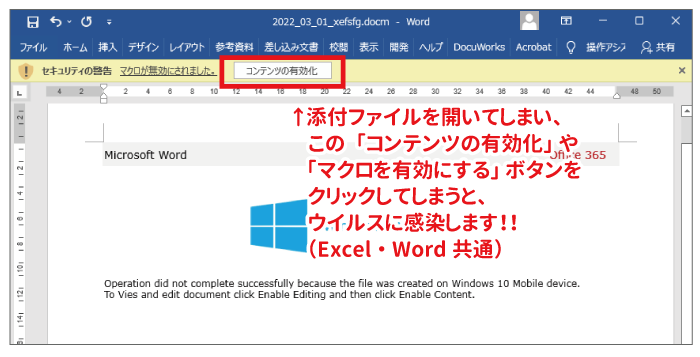

そのメールに添付されているファイル(主にWord・Excelファイル)を開き、「コンテンツの有効化」「マクロを有効にする」ボタンや記載されているURLをクリックしてしまうと、ウイルスに感染してしまいます。

※なりすまされている(メールの送り主になっている)取引先・知人が、ウイルスに感染しているとは限りません。

▼ウイルスメールの例

▼対策の一例

より具体的な攻撃手口・対策は、下記ホームページをご覧ください。

また、JPCERT/CCよりEmotet感染有無チェックツール「EmoCheck」が公開されていますので、ご活用ください。

IPA「「Emotet」と呼ばれるウイルスへの感染を狙うメールについて」

JPCERT/CC「マルウエア Emotet の感染に関する注意喚起」